与认证相对应的是授权。认证确定用户身份;授权指定该用户能做什么。通常认为是建立一种对资源的访问方式,例如文件和打印机,授权也能处理用户在系统或者网络上的特权。在最终使用过程中,授权甚至能指定特定的用户是否能访问系统。有各种类型的授权系统,包括用户权限,基于角色的授权,访问控制列表和基于规则的授权。

授权通常是描述用户访问资源,如访问文件或行使特权,如关闭系统。然而,授权也专门用于系统的特定区域。例如,许多操作系统分为用户空间和核心空间,在某个空间或其他空间中严格控制操作可执行文件的能力。在核心中运行可执行文件必须具有特权,通常仅限于本机操作系统组件。

网络安全中的用户权限是什么?

特权或用户权限是不同的。用户权限提供授权,以影响整个系统。您可以创建一个组,将用户分配到组,登录系统,并分配多个用户权限。其他用户权限是隐含的,默认分配给组——由系统而不是管理员创建的小组。这些权限不能移除。

在典型的Unix在系统实现中,隐含的特权与帐户绑定。您可以授权帐户在系统中做任何事情。另一方面,用户有限的权限,包括登录、访问文件和操作授权他们执行的应用程序。

在一些Unix系统上,系统管理员可以授予某一用户权限使用特定的命令,类似超级用户一样,而不需要提供给他们超级用户的密码。在公共领域可以做到这一点的应用程序,被称为sudo。

方法1:基于角色的授权(RBAC)

每个员工个员工都有自己的工作职责。如果员工需要工作,他们需要特权(做某事的权限)和权限(访问特定资源和做他们职责范围内的事情)。早期计算机系统的设计师认为,用户对系统的要求可能不同,并非所有用户都应该给系统管理员权限。

早期计算机系统的两个角色是用户和管理员。早期系统根据这些类型的用户的组成员关系定义角色和授权访问。授予管理员(超级用户,root用户、系统管理员等。) 特权,并允许其访问比普通用户更多的计算机资源。例如,管理员可以添加用户,分配密码,访问系统文件和程序,并重新启动机器。该组后来扩展到包括审计员在内的角色(用户可以在其他系统读系统信息和活动信息,但不能修改系统数据或执行其他管理员的角色)。

随着系统的发展,用户角色变得更加精细。用户可以通过安全许可来量化,例如允许访问特定数据或某些应用程序。其他差异可能取决于用户在数据库或其他应用程序中的角色。通常,角色由财务、人力资源、信息技术和销售部门等部门分配。

最简单的例子是将用户添加到具有特定权限和特权的组中。其他基于角色的系统使用更复杂的访问控制系统,包括一些专门为实现访问控制而设计的操作系统。Bell-Lapadula在安全模型中,例如,将数据资源分为层或区域。每个区域代表一种数据类型。在没有特定授权的情况下,数据不能从某个区域移动到其他区域,用户必须在使用数据之前提供某个区域的访问权限。在这个角色中,用户不能将数据(例如,从秘密区域到秘密区域)写入低级区域,也不能从高级区域(例如,用户获得访问公共区域的权限,但不能读取秘密或秘密区域)。

Unix基于角色的访问控制工具可以将管理员的权限委托给普通用户。它通过定义角色帐户或执行某些管理员任务的帐户工作。角色帐户不能直接登录,只能通过su命令访问。

方法二:访问控制列表(ACLs)

在某些社交场合,只有被邀请的人才能参加。为了确保只有被邀请的客人才能参加欢迎派对,你可能需要向警卫提供被邀请人的名单。当你到达时,警卫会将你的名字与名单进行比较,以确定你是否可以进入。以照片的形式进行比较认证可能不会出现在这里,但这是一个简单的访问控制列表(ACL)很好的例子。

也可以使用信息系统ACL确定所需的服务或资源是否有权限。访问服务器上的文件通常由保留在每个文件中的信息控制。同样,不同类型的网络设备也可以通过ACL来控制。

1. 文件访问权限

Windows和Unix系统使用文件权限来管理文件访问。虽然实现方法不同,但它们都适用于两个系统。只有当您需要交换时,才会出现问题。请确保授权可以支持跨平台。

Windows文件——访问权限 Windows NTFS文件系统为每个文件和文件夹提供了一个ACL。ACL一系列访问控制条目(ACEs)组成ACE都包含安全标志符(SID)授予的权限。可以是允许或拒绝的权限,SIDs它可能代表用户帐户、计算机帐户或组。系统管理员、文件所有者或有权限的用户可以分配ACEs。

特权用户和组成员对特定用户或计算机的权限将在登录过程中确定。列表包括用户SID,以及用户所在组SIDs。当与计算机连接时,访问令牌为用户创建并附加到系统上启动的所有正在运行的过程中。

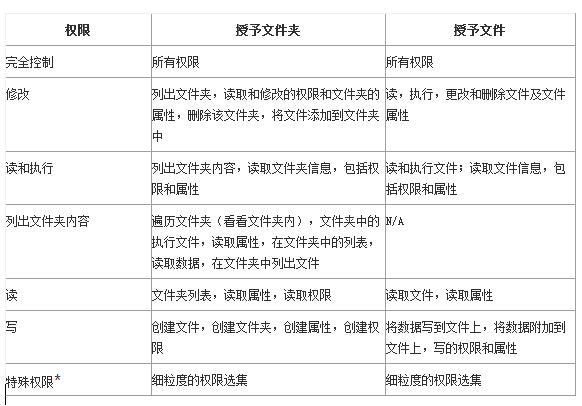

在Windows系统中的权限细粒度很高。下表1中列出的权限实际上代表了权限集,但权限也可以单独分配。

表1 Windows文件权限

注:上表中的这些权限不同于表中显示的权限组。表中列出的每个权限都可以单独应用。当试图访问资源时,安全子系统将对资源进行处理ACEs列表和访问令牌SIDs比较特权列表。SID与访问权限相比,除非访问权限被拒绝,否则授予权限。权限积累(也就是说,如果授予用户阅读和写作的权限,用户将有阅读和写作的权限),但拒绝授权将导致否定,甚至在有访问权限的情况下。缺乏任何匹配结果都会导致拒绝。

值得注意的是在Windows也可以通过共享文件夹的权限的权限也可以通过共享文件夹的权限来补充。换句话说,如果文件夹可以通过服务器消息块(SMB)协议直接从网络中访问,可以在可用文件夹上设置控制访问的权限。直接使用这些权限NTFS权限设置在文件夹上的相关权限进行评估。在两组权限之间存在冲突的情况下,选择最严格的权限。举例说明,如果给会计组共享了读和写的权限,Alice成员之一,但底层文件夹权限拒绝Alice访问,最终Alice文件夹也将无法访问。

Unix 文件—— 传统的访问权限Unix不使用文件系统ACL。相反,通过限制用户账户和组的访问权限来保护文件。例如,如果你想把阅读权授予所有者以外的人,这是不可行的。如果你想把阅读权授予一个小组,写给另一个小组,你就做不到。这种缺乏细粒度的访问控制在某些方面Unix(例如Solaris)在系统中,可以提供ACL要弥补,但在我们看到这个系统之前,我们将审视传统的文件保护系统。

除文件名称外,还包括相关文件的信息。文件索引包括文件信息、文件所有者、用户ID、设置阅读/写作/执行权限写/执行权限设置。

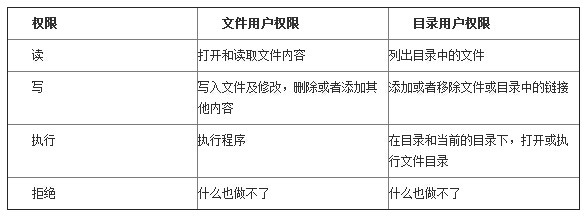

文件的权限分配用于控制访问,它们包括三个级别的访问权限:所有者、组和其他。所有者的特权包括确定谁可以访问文件并读取它并写入文件,或者如果它是一个可执行的文件,则执行该文件的权限。对于这些粒度较小的权限。该目录也可以分配给所有者、组和其他权限。表2列出并解释了权限。

表2 传统的Unix文件权限

2. 网络设备ACLs

使用网络设备ACLs控制网络访问和授予的访问类型。具体来说,路由器和防火墙的访问控制列表指示了访问流量可以访问哪台计算机的端口,或者设备可以接受并路过其他网络。

方法三:基于规则的授权

根据规则的授权,需要开发一套规则来规定特定用户在系统中能做什么。这些规则可能提供以下信息,如“用户Alice可访问资源Z但不能访问资源D”,更复杂的规则是指定组合,例如“用户Bob只有坐在数据中心的控制台上才能阅读文件P。”在小系统中,基于规则的授权可能不难维护,但在大系统和网络中,极其繁琐和难以管理。