知名iOS黑客乔纳森•扎德尔斯基(Jonathan Zdziarski)在iOS许多未披露的未披露发现在中间。“后门”他认为,执法机构、美国国家安全局或其他恶意组织可以绕过这些后门iOS窃取用户敏感个人信息的加密功能。

扎德尔斯基是早期的iOS黑客,曾出版《iOS应用安全攻防(Hacking and Securing iOS Applications)一年一度的书HOPE/X黑客和开发会议发言时披露iOS后门有很多消息。

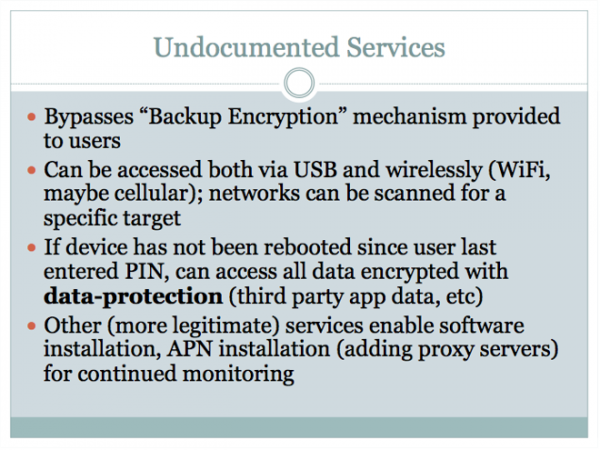

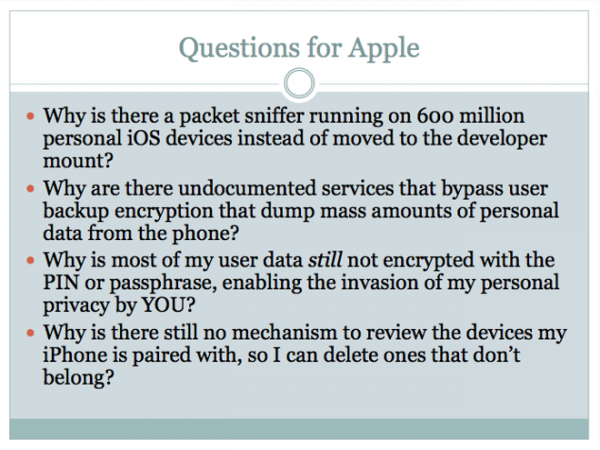

扎德尔斯基在演讲中谈到了iOS在后台运营的多项服务中,他认为这些服务不是针对应用程序开发人员、苹果员工或技术支持人员。后门的其他部分是针对企业系统管理人员的,但设计方法使他们也可以用于恶意目的。

在谈到后台服务泄露的信息时,扎德尔斯基指出,“即使在备份数据时,相当多的信息也不应该离开手机。”

一款名为com.apple.pcapd服务,通过libpcap网络数据包捕获函数包捕获流出和流出iOS设备的HTTP数据。据扎德尔斯基介绍,这项服务在所有服务中iOS默认激活设备,可用于用户不知情的情况下使用WiFi网络监控用户信息。

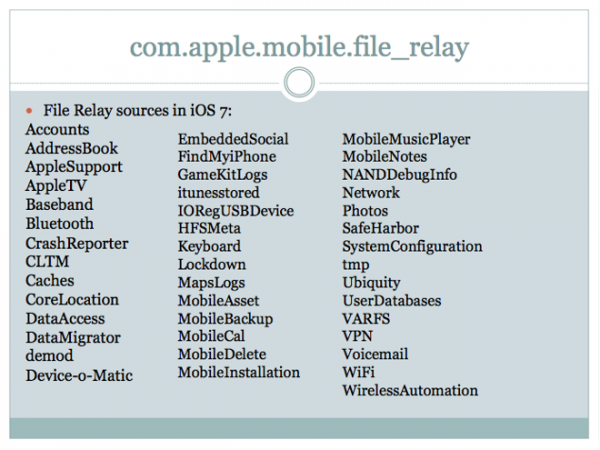

扎德尔斯基特别对com.apple.mobile.file_relay该服务最早出现在质疑中iOS 2在后来的版本中不断扩展。他说,这项服务完全绕过了iOS备份加密功能可泄露“大量情报”,包括用户地址簿,CoreLocation日志、剪贴板、时间表、语音邮件等。

扎德尔斯基指出,黑客甚至可以利用这项服务从推文中窃取用户最近的照片、最近的时间轴内容和用户DM可用于数据库、认证令牌、认证令牌“远程窃取未来的一切Twitter信息”。

iTunes或Xcode数据不使用这些秘密服务“格式太原始了”,天才不适合使用(Genius Bar)也不能恢复iOS设备中。

还谈到了扎德尔斯基iOS企业客户的一些功能包括移动设备管理选项,允许黑客通过伪造安全证书在设备上安装定制间谍。扎德尔斯基开发了一个概念证明间谍应用程序。苹果已经纠正了这个漏洞。

一些后门服务已被商业执法设备制造商使用,包括Elcomsoft、AccessData和Cellebrite,Cellebrite该设备被美国执法机构广泛用于从嫌疑人的移动设备中收集证据。